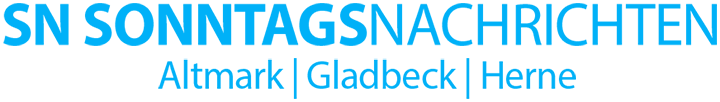

Herne/Berlin. [sn] Beim Sicherheitsvorfall rund um bestimmte elektronische Heilberufsausweise (eHBA) von D-Trust geht es zunächst um einen nüchternen technischen Befund, nicht um einen nachgewiesenen Massenangriff. Betroffen sind bestimmte eHBA der Generation 2.1 auf Kartenkörpern von Idemia mit Infineon-Chip, die das Elliptic-Curve-Cryptography-Verfahren nutzen. D-Trust sprach am 17.12.2025 öffentlich von einer Austauschaktion wegen einer bekannt gewordenen Sicherheitslücke und teilte mit, dass die betroffenen Karten spätestens bis zum 30.06.2026 für qualifizierte elektronische Signaturen nicht mehr verwendet werden dürfen. Danach sollen sie sukzessive gesperrt werden. Nach der Sperrung funktionieren dann weder der Zugang zur Telematikinfrastruktur noch Anwendungen wie E-Rezept oder qualifizierte Signaturen. Das ist keine Kleinigkeit, sondern der digitale Ausfall eines zentralen Berufswerkzeugs. Wer als Ärzt:in, Apotheker:in, Psychotherapeut:in oder in einem anderen Heilberuf auf den eHBA angewiesen ist, verliert im Ernstfall nicht bloß Komfort, sondern einen Teil der berufsbezogenen Handlungsfähigkeit. Genau deshalb ist die zweite Frage so heikel wie berechtigt: Warum wurde öffentlich bereits im Dezember kommuniziert, während etliche Ausweisinhaber:innen nach ihren Schilderungen erst deutlich später, teils erst in dieser Woche, individuell informiert wurden? Die offizielle Antwort lautet bisher nur in Fragmenten. D-Trust erklärt auf seiner Support-Seite, betroffene Kund:innen würden automatisch per E-Mail informiert und man habe mit dem Versand der E-Mails voraussichtlich Ende 2025 beziehungsweise Anfang 2026 begonnen. Für den Apothekenbereich ist belegt, dass rund 30.000 Apotheker:innen am 10.02.2026 eine Information erhielten. Einzelne Landesapothekerkammern bestätigten diesen Versandtag ebenfalls. Das bedeutet: Zwischen öffentlicher Erstmitteilung, berufsständischer Weitergabe und individueller Benachrichtigung lagen erkennbar Wochen, teils Monate. Öffentlich erklärt ist damit aber noch nicht, warum gerade einzelne Karteninhaber:innen erst sehr spät angeschrieben wurden. Hier beginnt die Zone, in der Pressestellen gern in Passivkonstruktionen flüchten und Betroffene die eigentliche Arbeit leisten sollen, nämlich geduldig zu warten, Spam-Ordner zu prüfen und den eigenen Betriebsablauf irgendwie stabil zu halten. Gesichert ist nur dies: Die Schwachstelle als solche war nicht erst im Dezember 2025 entstanden. Nach Berichten aus der Fachpresse hängt der Fall mit der bereits im September 2024 bekannt gewordenen EUCLEAK-Problematik zusammen, also einer Verwundbarkeit in der ECDSA-Implementierung bestimmter Infineon-Kryptobibliotheken. Die Gematik hatte den betroffenen Idemia-Karten nach dieser Darstellung bereits im Januar 2025 die Zulassung entzogen. Wer also fragt, warum die Information so spät wirkte, stellt keine schrille Verschwörungsthese auf, sondern eine schlicht naheliegende Chronologiefrage. Zur technischen Einordnung der rechtlichen Tragweite qualifizierter Signaturen hilft ein Blick auf den Wikipedia-Artikel zur qualifizierten elektronischen Signatur; zur öffentlichen Rekonstruktion des Falls ist der Bericht von heise online zur eHBA-Austauschaktion hilfreich. Faktisch spricht vieles dafür, dass zwischen allgemeiner Gefahrenkenntnis und belastbarer Zuordnung konkreter betroffener Kartenbestände unterschieden wurde. Das wäre technisch nachvollziehbar, aber kommunikativ nur dann tragfähig, wenn der Anbieter diesen Unterschied sauber erklärt. Genau das ist bislang nicht in der nötigen Klarheit geschehen.

Warum viele Karteninhaber:innen offenbar erst später angeschrieben wurden

Die wahrscheinlichste Erklärung ist eine Kombination aus regulatorischer Abstimmung, Bestandsanalyse und gestaffelter Benachrichtigung. D-Trust selbst verweist darauf, die Austauschaktion mit dem Bundesamt für Sicherheit in der Informationstechnik, der Bundesnetzagentur und der gematik vorbereitet zu haben. Gleichzeitig musste offenbar zunächst geklärt werden, welche Karten konkret betroffen sind, wie Ersatzkarten bereitgestellt werden können und welche Fristen technisch wie regulatorisch gelten. Auch die Support-Angaben des Unternehmens sprechen eher für einen gestreckten Prozess als für eine einmalige Sofortbenachrichtigung aller Betroffenen. Dass im Apothekenbereich ein klar dokumentierter E-Mail-Versand am 10.02.2026 stattfand, während andere Inhaber:innen später Schreiben oder Mails erhielten, deutet auf Wellen oder Chargen im Benachrichtigungsprozess hin. Hinzu kommt, dass nicht jede im Umlauf befindliche D-Trust-Karte betroffen ist. Nach D-Trust sind seit Februar 2025 auch eHBA von Giesecke und Devrient im Umlauf, die an der Rückseitenkennzeichnung „G&D“ zu erkennen sind und gerade nicht unter diesen Tausch fallen. Betroffen sind vielmehr Karten mit dem Schriftzug „Idemia“. Wer also im Dezember, Januar oder Februar keine Nachricht erhielt, konnte entweder tatsächlich nicht betroffen sein, erst in einer späteren Benachrichtigungsgruppe liegen oder die Nachricht praktisch übersehen haben. Aus der Sicht der Betroffenen ist das unerquicklich, aber noch kein Beweis für einen rechtswidrigen Umgang mit einem Sicherheitsvorfall. Daraus folgt jedoch ein anderes Problem:

Die Informationsarchitektur war offenkundig nicht vertrauensfördernd. Wenn Menschen im Gesundheitswesen eine Mail erhalten, wonach wegen eines „Systemupdates“ oder eines sicherheitsbedingten Kartentauschs Schritte im Antragsportal erforderlich seien, dann ist Skepsis keine Neurose, sondern professionelle Mindesthygiene. Gerade in einer Umgebung, die seit Jahren von TI-Störungen, Kartentauschwellen und proprietären Sonderverfahren geprägt ist, sieht eine solche Nachricht für viele zunächst wie Phishing aus. D-Trust erklärt zwar selbst, dass Bestellungen im Rahmen der Austauschaktion ausschließlich über den in der Informations-E-Mail genannten Weg ins eHealth-Antragsportal erfolgen sollen. Das mag intern logisch sein, ist kommunikativ aber unerquicklich, weil nahezu jede Sicherheitsberatung zugleich rät, eben nicht blind auf Mail-Links zu klicken. Für Betroffene lautet der vernünftige Mittelweg deshalb:

Nicht hektisch reagieren, keine Mail ungeprüft abarbeiten, Absender und Domain prüfen, im Zweifel den bekannten Support über die offizielle D-Trust-Supportseite zum eHBA aufrufen und dort die Hinweise gegenprüfen. Wer den technischen und rechtlichen Hintergrund vertiefen will, findet auf Amazon sogar einschlägige Fachliteratur, etwa ein Fachbuch zur qualifizierten elektronischen Signatur. Das ändert nichts an der eigentlichen Kritik:

Wenn eine sicherheitsrelevante Maßnahme in einem hochregulierten Bereich nur deshalb glaubwürdig wirkt, weil Fachforen, Kammern und Medien sie nachträglich verifizieren, dann hat die Primärkommunikation ihren Zweck nur halb erfüllt. Öffentlich belegbar ist bisher, dass informiert wurde. Öffentlich nicht hinreichend erklärt ist dagegen, nach welcher Logik wann genau welche Gruppe angeschrieben wurde und warum manche Inhaber:innen den Vorgang subjektiv erst „jetzt“ wahrnahmen, obwohl die Austauschaktion längst lief. Diese Lücke ist kein Kryptografieproblem, sondern ein Transparenzproblem.

Was Betroffene jetzt wissen müssen und was offen bleibt

Für die Praxis ist die Lage klarer als die Kommunikation. Wer einen D-Trust-eHBA der Generation 2.1 mit Idemia-Kartenkörper besitzt, sollte prüfen, ob bereits eine Benachrichtigung vorliegt oder zeitnah folgt. Maßgeblich ist die Kennzeichnung auf der Kartenrückseite. Nach den veröffentlichten Angaben müssen betroffene Karten bis spätestens 30.06.2026 ersetzt sein; danach werden sie gesperrt. Hinweise auf eine tatsächliche Ausnutzung der Schwachstelle gibt es nach den derzeitigen öffentlichen Angaben nicht. Gerade das ist wichtig, denn der Fall wird im Alltag oft ungenau als „Datenleck“ oder „Hack“ beschrieben. Belegt ist bislang vor allem eine potenzielle Kompromittierbarkeit bestimmter Chips beziehungsweise kryptografischer Implementierungen, nicht die nachgewiesene massenhafte Übernahme realer eHBA-Schlüssel im Feld. Dennoch ist die Maßnahme gravierend, weil bei qualifizierten Signaturen schon die abstrakte technische Unzuverlässigkeit reicht, um Vertrauen, Zulassung und Nutzbarkeit zu zerstören. Das erklärt auch, weshalb Behörden und Anbieter hier nicht auf den ersten Missbrauch warten können. Offen bleibt aber die eigentliche Vertrauensfrage: Warum wurde die zeitliche Kette zwischen früher technischer Erkenntnis, regulatorischer Bewertung, öffentlicher Mitteilung und individueller Benachrichtigung nicht deutlich transparenter dargestellt? Aus den bislang zugänglichen Quellen lässt sich nur sicher sagen, dass die Schwachstelle deutlich älter ist als viele individuelle Anschreiben und dass D-Trust, gematik, Bundesamt für Sicherheit in der Informationstechnik und Bundesnetzagentur in den Prozess eingebunden waren. Nicht öffentlich belegt ist dagegen ein präziser, lückenloser Fahrplan, aus dem für jede Berufsgruppe und jeden Bestand klar hervorgeht, ab wann welcher Personenkreis informiert wurde und warum. Genau hier liegt der Kern der berechtigten Irritation. Wer erst in dieser Woche Post oder Mail erhielt, obwohl D-Trust schon am 17.12.2025 öffentlich reagiert hatte und in einzelnen Bereichen spätestens am 10.02.2026 Mails verschickt wurden, durfte sich fragen, ob die Nachricht echt ist und warum sie so spät kommt. Die ehrliche Antwort lautet derzeit: Sie kommt nicht deshalb spät, weil der Vorfall erst jetzt entdeckt worden wäre. Sie kommt offenbar deshalb spät, weil der Benachrichtigungsprozess gestaffelt lief und öffentlich nicht ausreichend fein erklärt wurde. Das ist ein Unterschied mit rechtlicher und kommunikativer Sprengkraft. Denn im Gesundheitswesen hängt an solchen Karten nicht irgendein Komfortmerkmal, sondern ein Stück Berufsausübung. Wer hier spät, unklar oder widersprüchlich kommuniziert, produziert Misstrauen ausgerechnet in einem Bereich, der von Vertrauen leben müsste. Weitere Beiträge aus dem Ressort GESUNDHEIT der SN SONNTAGSNACHRICHTEN zeigen, wie schnell aus technischer Störung ein Systemproblem werden kann.